|

I cifrari

polialfabetici si

differenziano da quelli

monoalfabetici

in quanto un certo carattere

del testo in chiaro non viene sempre cifrato con lo stesso

carattere, ma con caratteri diversi in base alla parola segreta o

chiave.Esempi:

-

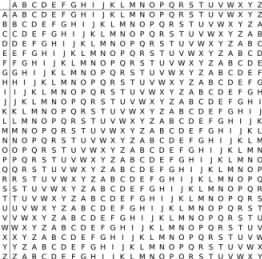

Il codice di Vigenère (Blaise

de Vigenère, 1523-1596) è in sostanza una generalizzazione del

codice di

Cesare, con la differenza che le lettere da cifrare

non sono traslate dello stesso numero di posti, ma di un numero

di posti variabile,determinato da una parola chiave (verme) che

deve essere nascosta, ma nota al mittente e al destinatario. Tale

parola deve essere scritta, carattere per carattere ,sotto il

testo da cifrare e quindi deve essere ripetuta fino al

raggiungimento del testo in chiaro

Ad esempio se la parola chiave è mare

La codifica del messaggio avviene nel

seguente modo:

- il 1° carattere viene traslato di 13 posti;

- il 2° carattere viene traslato di 1 posto;

- il 3° carattere viene traslato di 18 posti;

- il 4° carattere viene traslato di 5 posti

- il 5° carattere viene traslato di 13 posti;

- il 6° carattere viene traslato di 1 posto;

Punti di forza

-

lettere uguali nel messaggio

originale non corrispondono in generale a lettere uguali nel

messaggio cifrato (e viceversa) : la decodifica in base alla

loro frequenza statistica, caratteristica di ogni lingua,

risulta più complessa

Criticità

Osservazioni

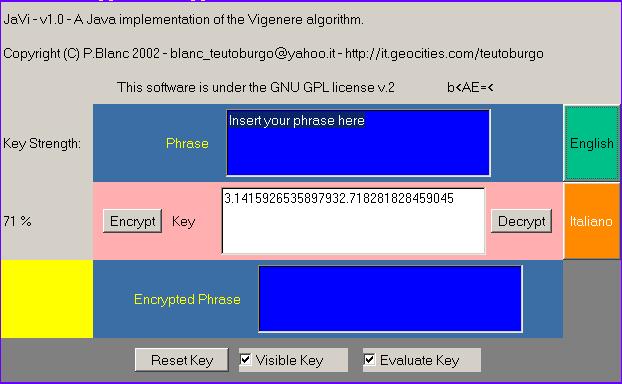

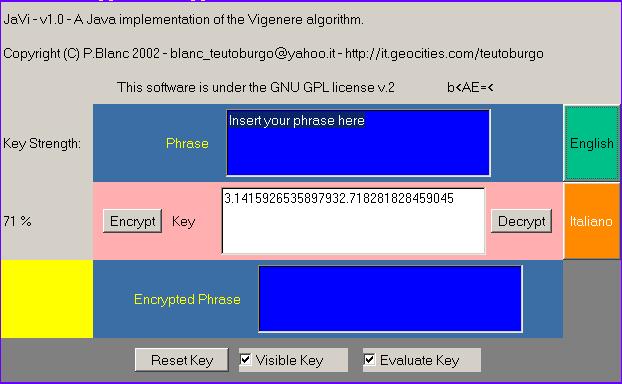

L’applet JaVi permette di

implementare l’algoritmo di Vigenère

-

il codice di Vigenère ,

considerato indecifrabile per molti secoli, fu scardinato dal

crittoanalista tedesco Friedrich Kasiski (1805-1881)

-

Il test di Kasiski era basato

sull'osservazione che due segmenti identici del testo in chiaro

venivano cifrati allo stesso modo, solo se la porzione di chiave

atta a cifrarli, era la stessa per entrambi

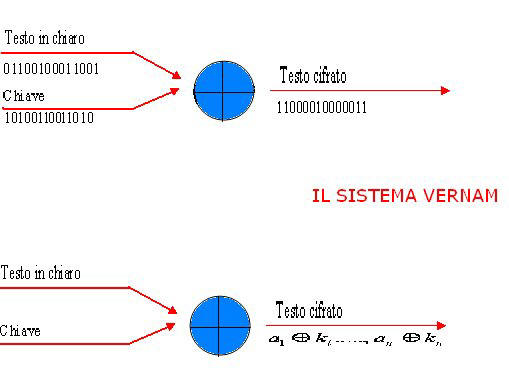

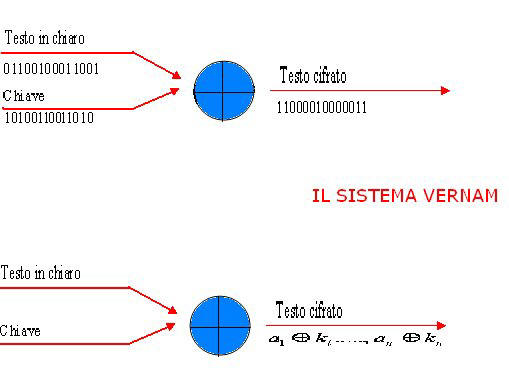

Il cifrario perfetto di

Vernam

Il cifrario di Vernam del.

1926,è

-

un sistema crittografico derivante

da quello di Vigenère

-

l’esempio basilare della tecnica

OTP-One Time Pad-“taccuino monouso”dove il testo in chiaro e la

chiave erano stringhe di bit ,usando la corrispondente codifica

ASCII

I requisiti fondamentali di tale

cifrario sono:

-

la lunghezza della chiave uguale

al messaggio

-

la chiave, una sequenza casuale

di caratteri e non riutilizzabile, da sommare al testo in chiaro

Punti di forza

Criticità.

-

“pesantezza” delle chiavi per

messaggi lunghi

-

Cifratura simmetrica: la chiave è

nota sia al mittente che al ricevente

-

perfetta sincronia nell'utilizzo

della chiave casuale

tra mittente e destinatario perché i

messaggi siano comprensibili

Osservazione

il cifrario di Vernam è stato

usato dai servizi segreti dell’Est durante la guerra fredda.

|