|

Alla

fine del XIX secolo, la crittografia era in grave difficoltà.

I crittografi erano alla ricerca di nuovi sistemi che garantissero

la sicurezza delle comunicazioni anche attraverso il telegrafo. Alla

fine del XIX secolo, la crittografia era in grave difficoltà.

I crittografi erano alla ricerca di nuovi sistemi che garantissero

la sicurezza delle comunicazioni anche attraverso il telegrafo.

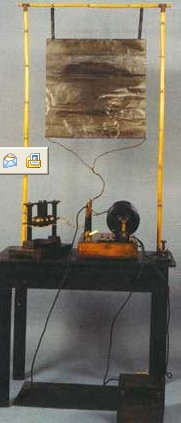

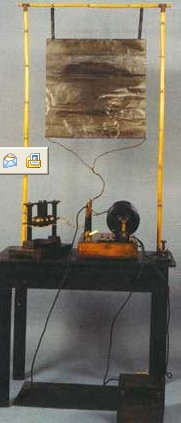

Nel 1894 con l'invenzione, da parte del fisico Guglielmo Marconi,

di una forma di telecomunicazione ancor più potente,la

radio,

un geniale congegno senza fili , i messaggi venivano trasmessi anche

via etere e quindi esposti molto più di prima a intercettazioni

avversarie: questo rese più urgente la necessità di un procedimento

crittografico più sicuro.

Ossevazioni Ossevazioni

1) La scoperta del funzionamento della radio

restò

scientificamente inspiegata fino alla scoperta della ionosfera

,nel 1924, - uno strato ionizzato di atmosfera terrestre che

riflette le onde radio come uno specchio, permettendo loro di

rimbalzare verso il suolo raggiungendo qualsiasi punto del

pianeta

2) gli

eccezionali sviluppi dei mezzi di comunicazione mobile attuali si

basano sull’intuizione di Marconi

Con l’avvento dei

computer i sistemi di cifratura divennero più sofisticati ma

pur sempre a chiave simmetrica : gli interlocutori

utilizzano un’unica chiave per cifrare il messaggio e

per decifrarlo

Sulla base del

tipo di computazione la cifratura si suddivide in

:

-

stream cipher

(cifratura sequenziale):il messaggio è una sequenza di bit e

viene cifrato un bit alla volta

-

block cipher

(cifratura a blocchi):il messaggio è suddiviso in blocchi, di

lunghezza fissa, e cifrato un blocco per volta,quali l’algoritmo

DES(Data Encryption Standard), sviluppato nel 1970 in America, adotta blocchi da 64

bit ed una chiave a 56 bit,l’algoritmo IDEA (International

Data Encryption Algorithm), sviluppato in Svizzera, usa una

chiave a 128 bit ed è generalmente considerato più sicuro del

DES

Punti di forza

Criticità

-

distribuzione della chiave a tutti i destinatari

-

possibile

intercettazione della chiave o sniffing

|

Ossevazioni

Ossevazioni